(

Некоторые скриншоты являются частной перепиской и публикуются с разрешения их автора)

Написал сегодня мне один из администраторов с просьбой потестировать "чудо защиту", которую он приобрел у автора данной темы.

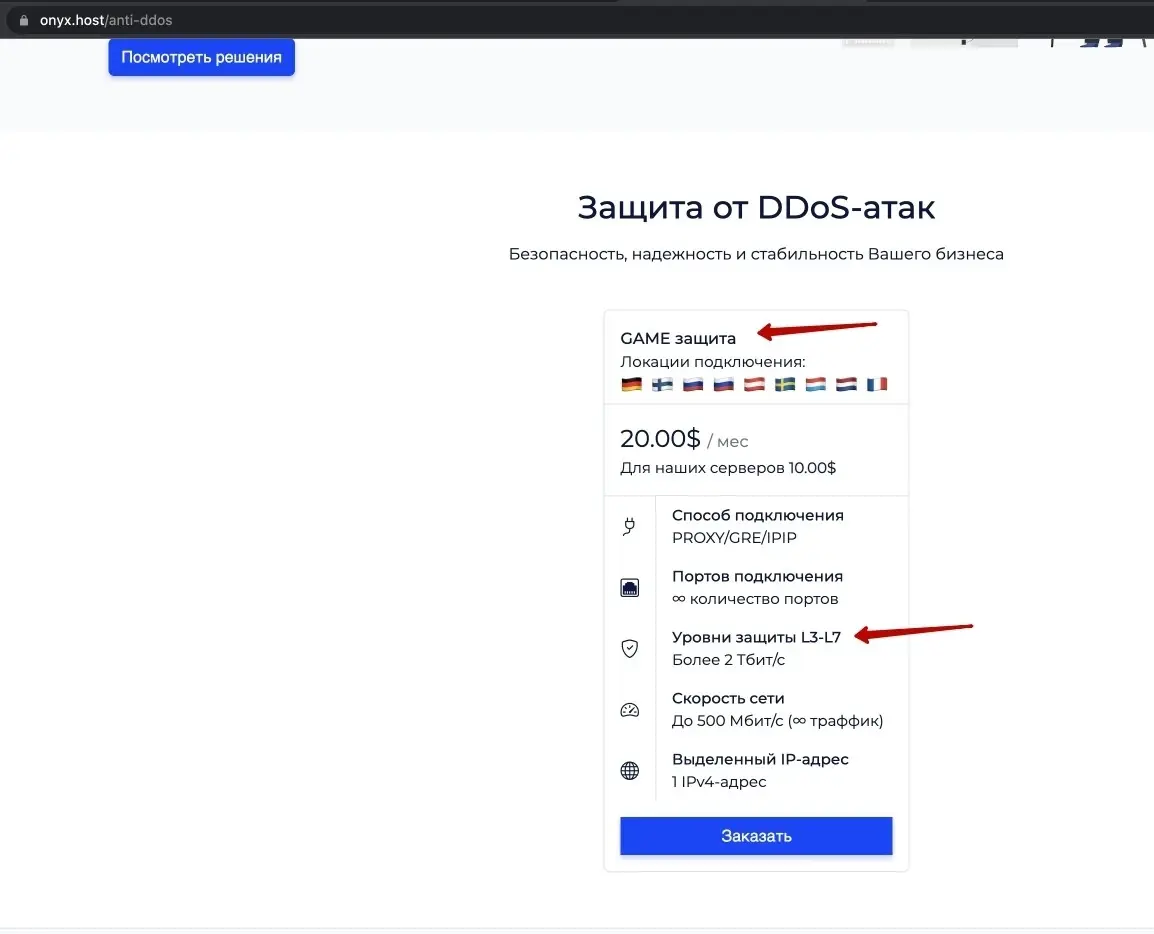

Напомню, что у автора темы заявлена

игровая защита аж на

application layer (

L7, уровень игрового протокола):

То есть ожидаем, что защита будет блокировать все, что не похоже на протокол L2 (спойлер: не будет).

Администратор приобрел у автора темы 2 услуги:

(Update: услуги были взяты бесплатно на тест)

- Серверная машина собственно под размещение игрового сервера.

- Прокси-сервер для защиты от DDoS.

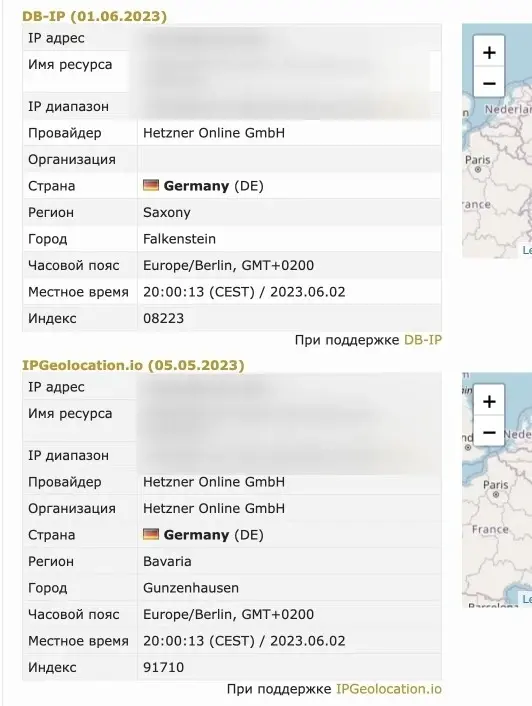

Серверной машиной оказалась железка от Hetzner (IP машинки палить не буду, так как администратор планировал её использовать):

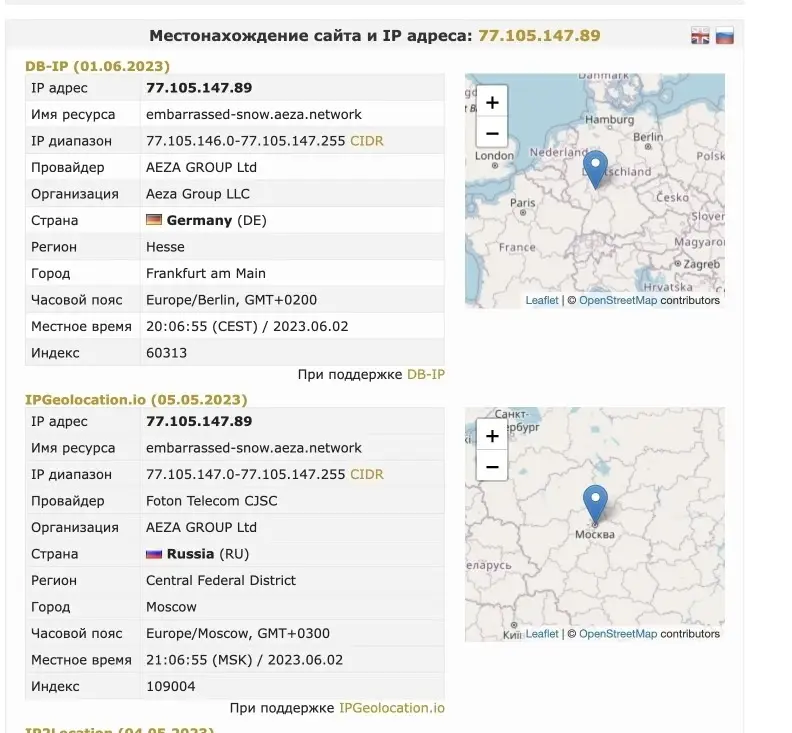

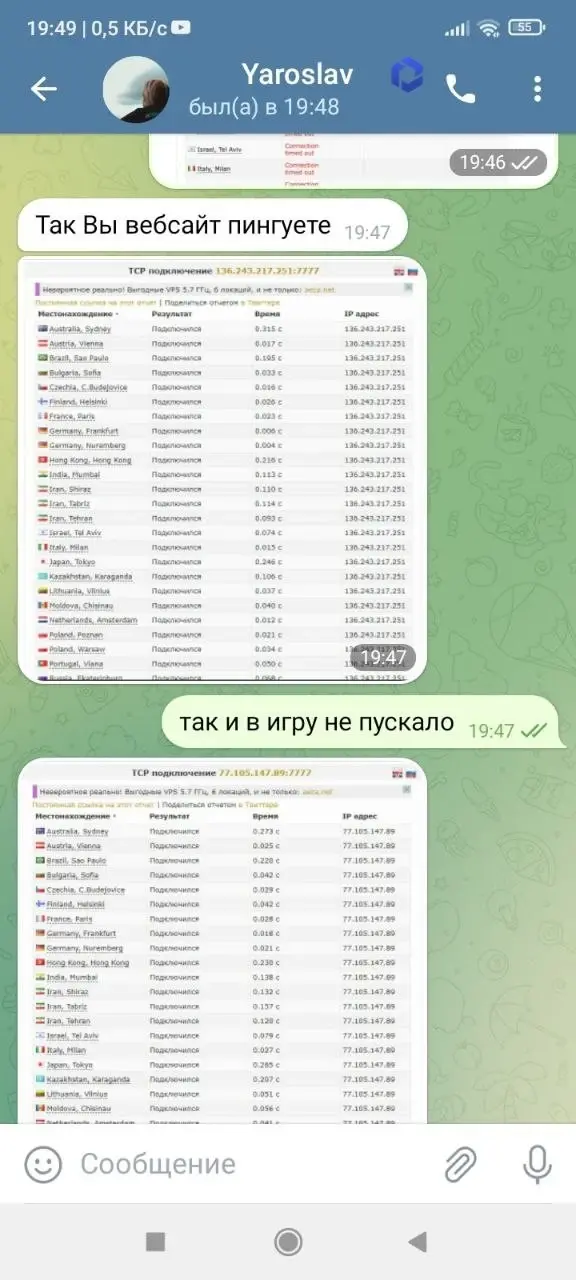

"Защищенным" прокси-сервером оказалась машинка от aeza:

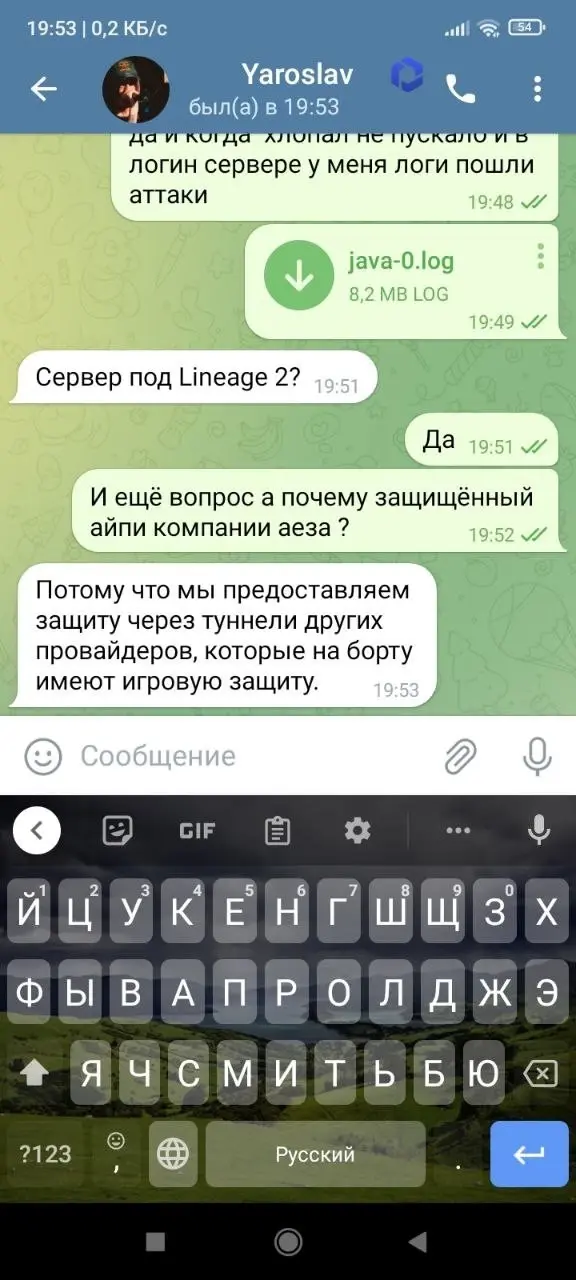

То есть автор темы не скрывает, что он просто реселлит то, что у aeza называется "игровой защитой" (спойлер: никакой игровой защиты там нет, по крайней мере для L2). Да и в целом про aeza там есть

целая история в контексте использования её для игровых серверов.

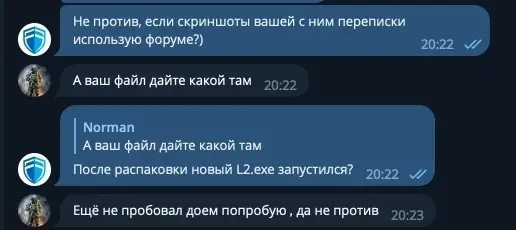

Также я просил администратора заскринить сообщение, где автор темы подтверждает, что защита поддерживает L2.

Но к этому моменту, к сожалению, автор темы потер всю переписку:

Это было вступление, теперь переходим непосредственно к тестам над поднятым сервером L2, который спрятан за "защищенным" прокси-сервером.

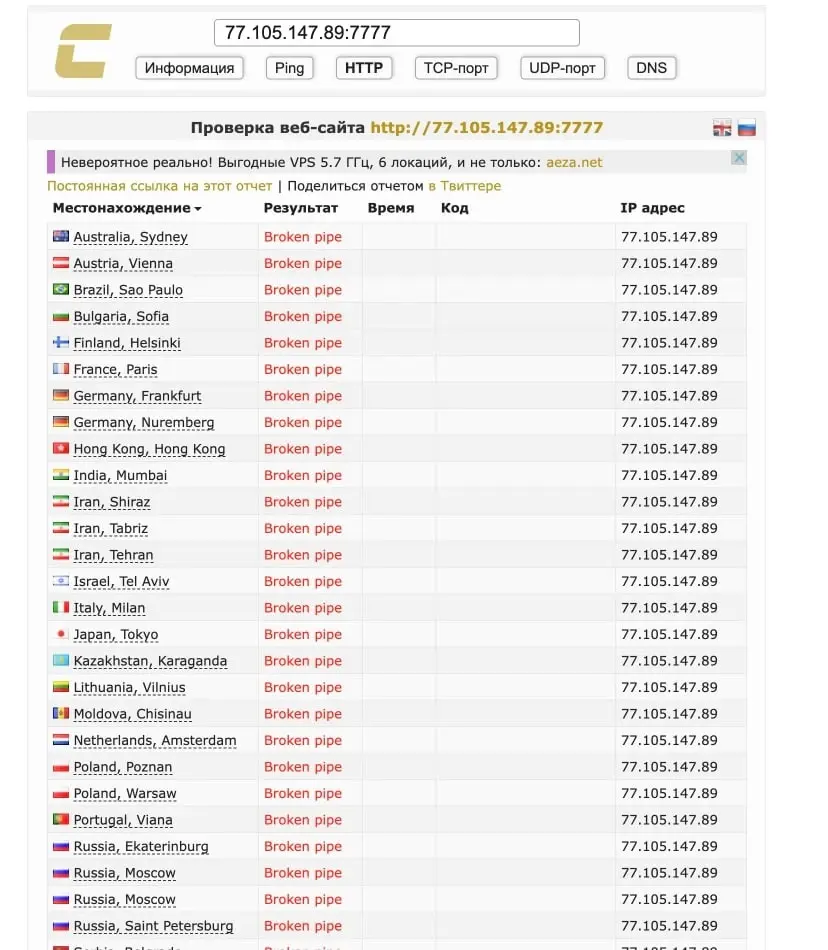

Первым делом пробуем выполнить банальный HTTP запрос к гейм серверу.

С первого взгляда это может показаться нелогичным, но это "ленивый" способ быстро проверить, что сервер подает минимальные признаки жизни и шлет нам данные. Ожидаемым результатом должен быть статус "Broken pipe" (есть некоторые нюансы такого теста, но сейчас не о них), что мы и наблюдаем:

То есть видим, что все ок и сервер в состоянии обрабатывать новые подключения. Выполнив данный запрос еще несколько раз убеждаемся, что защита нас не банит.

В принципе даже на этом моменте уже можно было заканчивать наш тест, так как мы видим, что никакой защиты на уровне игрового протокола тут нет и прокси пропускает всякий мусор (работающая защита за такой трюк нас сразу бы забанила с первого же запроса даже ничего не возвращая в ответ).

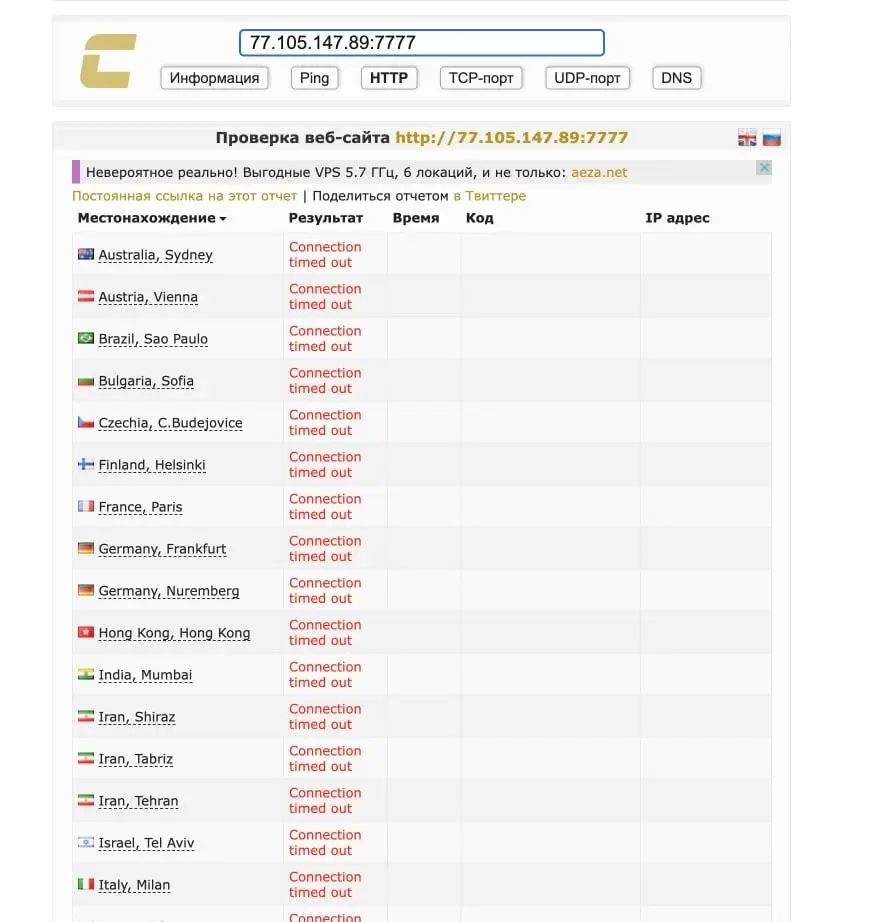

Но мы идем дальше. Заводим пачку проксей и начинаем заливать гейм сервер просто рандомным мусором.

Ожидаемо эта "супер защита" умирает:

Администратор заводит клиент и для контрольного теста пробует войти в игру, что, разумеется, не удается.

Если бы это было реальное открытие и реальная атака, то, думаю, не надо объяснять чем бы это закончилось

Напомню, что это была самая "тупая" и быстрая (в плане затрат времени на подготовку) атака, при который мы просто засыпали сервер рандомным мусором.

Для защиты чуть посложнее мне бы пришлось качать клиент и под Wireshark'ом дампить трафик, чтобы потом прокси "притворялись" валидным клиентом. (Это спойлер для автора темы на случай, если он решит улучшить "защиту").

Но в данном случае это было лишним, так как сервер уже помер.

Судя по сообщениям автора темы - он не понимает что произошло и от чего и как он должен защищать своих клиентов.

Выводы, думаю, каждый сделает для себя сам

Лично я тут вижу обычный скам.

Когда автор обос*ался первый раз с тестом защиты (когда автор заявлял, что его защита держит 12 Tbps, но упала от бомж стрессера за копейки), то просто создал новую тему, а старая ушла в мусорку, чтобы потенциальные клиент не видели "отзывы".

В этот же раз он сделал выводы и теперь решил просто никому ничего не давать на тест

P. S.

Жаль у меня закончилась подписка на один из стрессеров, можно было бы показать еще пару фокусов с серверами aeza в Европейских локациях