Это уже кастомная какая-то настройка сети у клиента. Что это за странный провайдер который таким занимается? Каков % таких провайдеров в мире?

Дефолтное поведение ExpressVPN, ничего дополнительно настраивать не пришлось.

тут уже вопрос к VPN который будет клиент использовать чтобы решить проблему провайдера, а не к игровому серверу авторизации

Игроку абсолютно фиолетово почему он не сможет подключиться к твоему серверу. Он даже может не знать таких страшных слов как "ротация IP адресов" и прочего. Он будет видеть конечный результат, что к твоему серверу он не может подключиться, а к другому может, соответственно свои шекели он понесет кому-то другому.

Игровой проект это прежде всего средство для зарабатывания денег, и твоя задача как можно сильнее упростить игроку процесс расставания с его кровно заработанными.

а зачем мне отсеивать ботов?

Вы не понимаете реализации и роли апдейтера в игре скорей всего.

Апдейтер должен быть не зависимым от внешних сервисов(кроме S3), и выполнять только роль проверки файлов в игре и добавлении IP в белый список + запуска исполняемого файла игры.

Кроме конекта к S3 у него не должно быть внешних зависимостей.

Вы не понимаете что в этом треде обсуждается) Вайтлист IP адресов и существует для того, чтобы не позволить подключаться к серверу никому кроме реальных игроков.

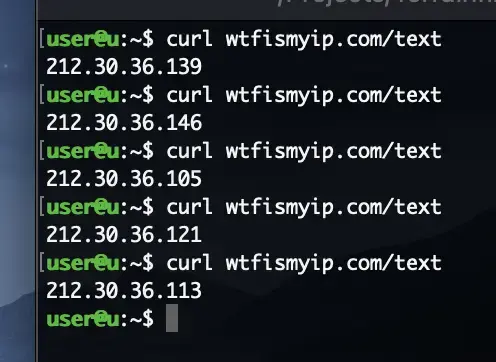

Также повторю свой вопрос, как Вы собрались добавлять IP игроков в белый список при загрузке файлов, к примеру, с того же AWS S3 по одноименному протоколу? AWS S3 не имеет события чтения, которое можно было бы обработать забрав оттуда IP клиента:

Код:

Overview of Amazon S3 Event Notifications

Currently, Amazon S3 can publish notifications for the following events:

- New object created events

- Object removal events

- Restore object events

- Reduced Redundancy Storage (RRS) object lost events

- Replication events

- S3 Lifecycle expiration events

- S3 Lifecycle transition events

- S3 Intelligent-Tiering automatic archival events

- Object tagging events

- Object ACL PUT events

Даже если вдруг ты найдешь другой сервис предоставляющий хранилище по S3, который поддерживает события чтения, то что мешает атакующему изучить поведение апдейтера (протокол S3 ведь задокументирован), чтобы бот имитировал его работу с целью попадания IP в белый список?)